Saat ini siapa yang tidak menyukai musik, musik sudah menjadi bagian hidup dari banyak orang. Di manapun kita berada musik selalu menemani, di jalan, di rumah bahkan di tempat kita melakukan aktifitas rutin seperti di kantor hingga sekolah.

Perkembangan musik yang begitu pesat tak lepas dari perkembangan

teknologi yang membuat musik dapat begitu mudah diciptakan. Dengan

bantuan software musik para musisi dapat dengan mudah dan cepat

mencurahkan kereatifitasnya. Hanya dalam hitungan jam sebuah lagu dapat

tercipta secara utuh dan siap dinikmati oleh para penikmat musik.

Para pengembang software berlomba-lomba menciptakan software musik - yang selanjutnya akan disebiut Digital Audio Workstation (DAW) - untuk mendukung kebutuhan para musisi sehingga dapat dengan cepat menciptakan karya musiknya dengan kualitas yang baik.

Beberapa merek DAW terkemuka seperti Pro Tools, Cubase, Ableton, Reason

dan lainnya terbukti ampuh menyokong kreatifitas para musisi. Selain

itu, para komposer musik-pun juga menggantungkan profesi mereka pada DAW

ini untuk kebutuhan musik lainnya seperti memproduksi musik dalam iklan

dan film.

Selain merek DAW yang sudah disebutkan, salah satu merek yang cukup

populer untuk membuat lagu adalah Fruityloops Studio (FL Studio). FL

Studio ikut meramaikan industri musik sejak tahun 1998. DAW yang dibuat

oleh perusahaan asal Belgia ini telah memberikan gebrakan baru

dibandingkan dengan para pesaingnya.

Dengan tampilan yang user friendly dan fleksibilitas yang tinggi menjadi keunggulan utama FL Studio. Salah satu produser musik elektro/DJ terkenal Joel Thomas Zimmerman (Deadmau5) mengatakan, “I use Fruity Loops ’cause it’s really quick for some things”. Selain itu, produser terkemuka dunia seperti Alexander Grant (produser artis dunia seperti Rihanna, Eminem, Dr. Dre, B.o.B) juga memulai karir musiknya menggunakan DAW FL Studio.

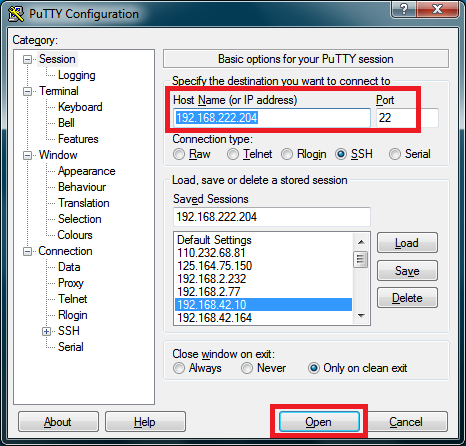

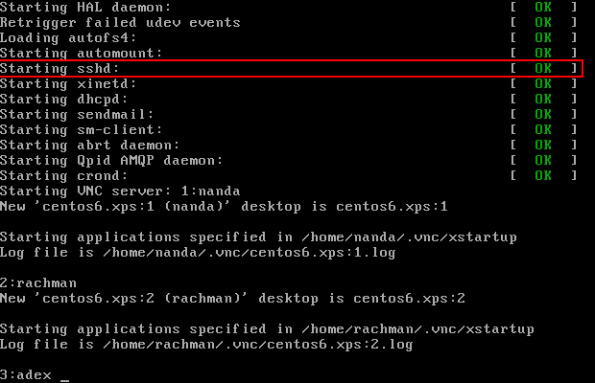

FL Studio menampilkan user interface yang tidak membingungkan

seperti browser plugin yang mudah dijangkau, tampilan mixer yang simple

dan informatif ditambah fitur-fitur lain yang dapat memudahkan

penggunanya.

|

| Interface FL Studio 10. img source: www.image-line.com (klik untuk memperbesar gambar) |

Fitur standar software musik tersedia secara lengkap, di antaranya fitur recording/merekam

instrumen (FL Studio Producer Edition), instrumen virtual yang

menyerupai instrumen aslinya dan plugin-plugin untuk mixing-mastering

yang cukup memenuhi standar untuk memproduksi lagu secara profesional.

FL Studio sering digunakan oleh para musisi hip-hop dan elektronik

karena musisi aliran ini banyak menggunakan instrumen-instrumen digital.

Namun tidak menutup kemungkinan membuat lagu dengan menggunakan live instrument seperti yang diciptakan oleh musisi band atau jenis musik yang menggunakan instrumen analog.

Fitur-fitur yang ditawarkan FL Studio membuat software ini mudah untuk

dipelajari bagi para pemula di dunia musik sekalipun. Itulah sebabnya

saya menggunakan Fruityloops untuk memberikan gambaran mudahnya membuat

lagu dengan menulis Tutorial Membuat Lagu yang dapat diikuti siapa saja.

Bosan cuma jadi penikmat musik? Ingin belajar membuat lagu sendiri?

Menggunakan FL Studio dapat memberi kemudahan bagi para pemula yang

ingin belajar musik dan membuat lagu. Selain itu, band baru dengan dana

yang masih terbatas untuk membuat demo lagu memiliki peluang untuk

memproduksi demo lagunya sendiri. Menggunakan FL Studio bisa jadi

langkah awal yang baik untuk belajar membuat demo lagu sendiri.

Bagi yang ingin menekuni profesi sebagai music composer, arranger dan sound engineer dengan belajar secara otodidak tidak ada salahnya mempelajari FL Studio sebagai basic untuk mempermudah pemahaman awal, sebelum akhirnya beranjak ke DAW lainnya yang lebih kompleks.

Baru-baru ini Image-Line selaku perusahaan pengembang FL Studio telah merilis versi terbaru dari DAW ini, yaitu FL Studio 11. Penasaran apa saja fitur-fitur barunya? Saya telah mengulasnya pada artikel berjudul "Apa Saja Fitur Baru pada FL Studio 11?"

Sumber :

Baru-baru ini Image-Line selaku perusahaan pengembang FL Studio telah merilis versi terbaru dari DAW ini, yaitu FL Studio 11. Penasaran apa saja fitur-fitur barunya? Saya telah mengulasnya pada artikel berjudul "Apa Saja Fitur Baru pada FL Studio 11?"

Sumber :